El otro día llego a mí un artículo de zdnet.com en el que hablaban de la facilidad para conseguir privilegios de administrador a los servidores SAP desde Solution Manager, y tras leerlo, no me quedó más remedio que creerlo y compartirlo.

El artículo se basa en una presentación realizada por los investigadores de Onapsis Pablo Artuso e Yvan Genuer que realizaron en el evento BlackHat de 2020. En él explican como el Solution Manager, un sistema central para administrar soluciones de IT tanto on-premise como híbridos como cloud, se han encontrado vulnerabilidades que permite a los atacantes sin autenticación acceder a todos los sistemas conectados a este sistema mediante los agentes propios de SAP, llamados “Diagnostic Agents”. De esta manera se pueden ver comprometidos sistemas como pueden ser el ERP, el BW, CRM…

Estos Diagnostics Agents se instalan en los servidores donde están instalados los sistemas SAP y mandan información de las instancias para poder monitorizar los sistemas y generar los EWAs.

Los investigadores probaron aplicaciones que existen en el Solution Manager relacionadas con el SMDAgent, donde encontraron que un tercio de las aplicaciones eran accesibles mediante solicitudes HTTP GET, POST o SOAP. Una de estas aplicaciones, “SolMan End user Experience Monitoring(EEM)”, no requiere de autenticaciones para ejecutarla, y es una aplicación que permite crear scripts emulando acciones de usuario y ejecutarlo en distintos sistemas.

Esta vulnerabilidad ha sido asignada con el código CVE-2020-6207 y además de ésta, se han codificado dos vulnerabilidades más como son las CVE-2020-6234 y la CVE-2020-6234. La primera permite obtener privilegios de administrador en la raíz a los usuarios que ya habían obtenido privilegios de administrador en el sistema. El segundo, por unos errores existentes en ciertos módulos, permite la escalada de privilegios siempre que el atacante tenga privilegios de admin_group.

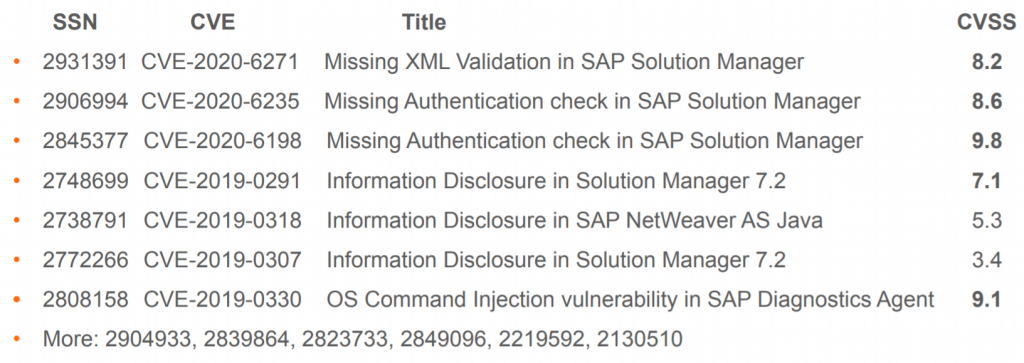

Os dejo un pantallazo de la presentación, donde además de éstas se han solventado otras vulnerabilidades recientes:

Como se puede ver no es poca cosa, y la seguridad del Solution Manager, aunque no contenga datos de negocio, es igual de importante o más que cualquier sistema SAP ya que puede decirse que es el corazón de cualquier landscape de SAP donde todos los sistemas interactúan con él.

Las recomendaciones a tener en cuenta para mitigar vulneraciones entre otras son:

- Mantener actualizado Solution Manager: instalar el último stack mínimo una vez al año.

- Actualizar SAPhostagent y diagnosticagent: mantener actualizados los agentes que se instalan en los servidores donde está instalado SAP.

- Notas de seguridad: instalar las notas de seguridad tan pronto como sean liberadas por SAP.

- Logging: chequear de vez en cuando la actividad de los agentes en los archivos de log, dev_saphostexec y sapstartsrv.log

Entiendo que ésto pueda hacer “odiar” un poco más el Solution Manager a los que sólo lo ven como una maquina come-recursos, pero el Solution Manager es una herramienta muy potente que nos ayuda en el día a día, aunque no se perciba su presencia. Por tanto, se debería dedicar un poco del tiempo disponible entre las demás tareas preventivas a seguir las recomendaciones.

Si quieres seguir al tanto de las últimas novedades en vulnerabilidades y alertas de seguridad sobre sistemas SAP, no te pierdas nuestras próximas publicaciones. Y recuerda que si tienes cualquier duda, puedes dejárnosla en comentarios.