Como cada segundo martes de cada mes, el equipo de seguridad de SAP ha compartido las notas de seguridad que solucionan vulnerabilidades en los sistemas SAP en el ya denominado “SAP Security Patch Day”

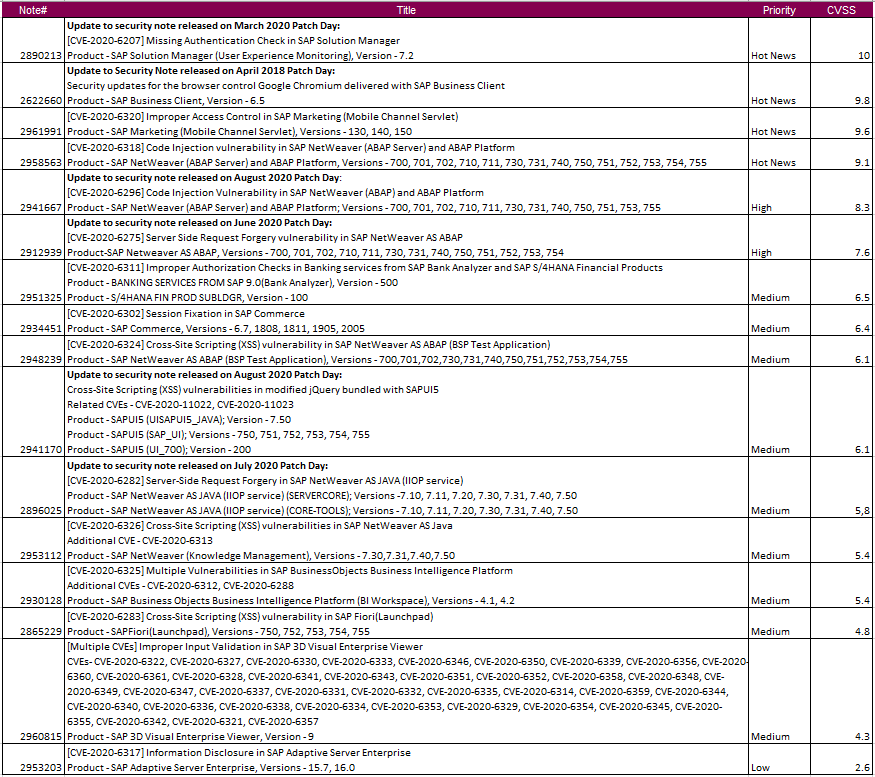

Este mes, hay 16 notas de seguridad de las cuales 8 son de prioridad alta con una puntuación CVSS por encima de 7. De las 16 notas, 6 son de versiones anteriores de otros meses.

La vulnerabilidad CVE-2020-6207, ya comentada en el artículo “La importancia de la seguridad en Solution Manager“ es la que se lleva un 10 de puntuación CVSS que se soluciona instalando la nota 2890213. En el listado también aparecen 3 notas con una puntuación CVSS por encima de 9.

Update to security note released on April 2018 Patch Day:

Security updates for the browser control Google Chromium delivered with SAP Business Client

Ésta es una vulnerabilidad recurrente y aplica a las empresas que utilicen Business Client como cliente GUI de SAP. En concreto, aplica al navegador que utiliza internamente el programa y no es otro que Google Chromium. Al ser un navegador de terceros, pero estar dentro del paquete, SAP debe liberar un parche de Business Client cada vez que Google libera parches de seguridad para su navegador.

Improper Access Control in SAP Marketing (Mobile Channel Servlet)

Aplica a las versiones 130, 140 y 150 de SAP Marketing y permite que un atacante autenticado en el sistema pueda ejecutar funciones que a priori están bloqueadas. De esta manera puede acceder a datos de contacto quedando expuesta la confidencialidad de los datos.

[CVE-2020-6318] Code Injection vulnerability in SAP NetWeaver (ABAP Server) and ABAP Platform

De las 4 Hot News de este mes, esta es a mi entender la más crítica ya que afecta a todas las versiones de NetWeaver, permitiendo a un atacante inyectar código malicioso en la memoria dándole permisos para modificar, eliminar e insertar datos. También es posible mediante este código producir un fallo general apagando los sistemas.

Además de las 3 vulnerabilidades comentadas, podéis ver en el siguiente cuadro todas las notas liberadas este mes para chequear si aplica o no en vuestros sistemas:

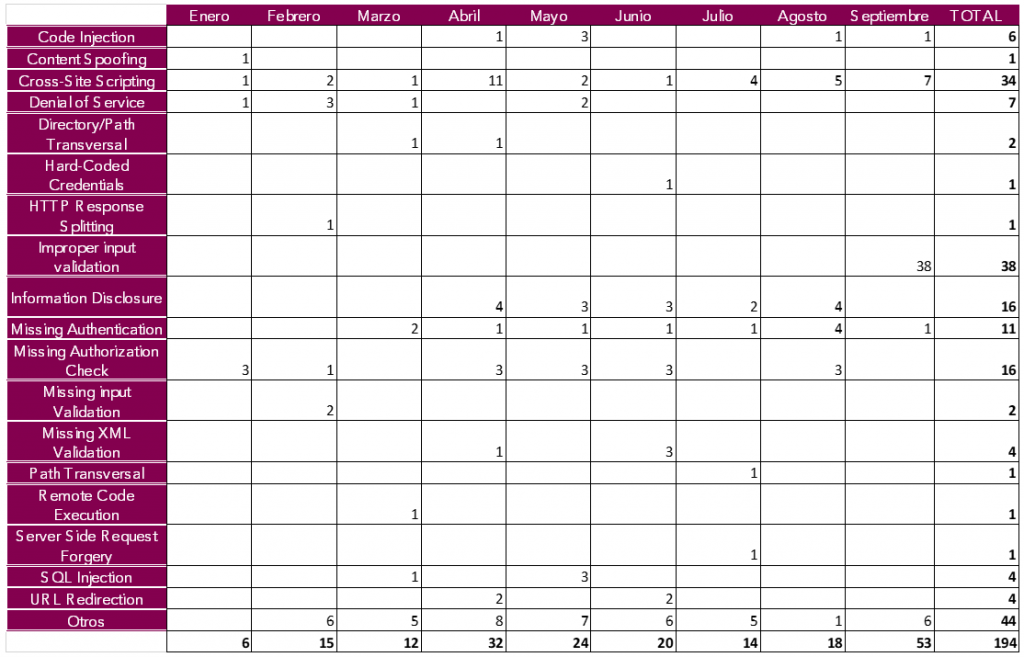

En lo que llevamos de año el equipo de seguridad de SAP lleva liberadas 148 notas de seguridad de las cuales 26 tienes una puntuación CVSS por encima de 9 y 30 por encima de 7.

| LOW | MEDIUM | HIGH | HOT NEWS | TOTAL | |

| Enero | 1 | 6 | 7 | ||

| Febrero | 11 | 3 | 1 | 15 | |

| Marzo | 1 | 9 | 4 | 4 | 18 |

| Abril | 16 | 5 | 5 | 26 | |

| Mayo | 11 | 5 | 6 | 22 | |

| Junio | 12 | 4 | 2 | 18 | |

| Julio | 1 | 6 | 1 | 2 | 10 |

| Agosto | 8 | 6 | 2 | 16 | |

| Septiembre | 1 | 9 | 2 | 4 | 16 |

| TOTAL | 4 | 88 | 30 | 26 | 148 |

El desglose de notas liberadas por tipos de vulnerabilidades en lo que llevamos de año es:

Este mes, que parece que antes no lo trataban así, se han contabilizado 38 vulnerabilidades de tipo “Improper input validation” que como su propio nombre indica, sucede cuando el programa no valida, o valida de forma incorrecta los datos insertados, afectando al flujo de control del programa.

Como siempre, sólo queda recomendar realizar mensualmente un chequeo de las notas de seguridad liberadas por SAP e instalar las que apliquen a los sistemas de cada empresa.

Fuentes:

Puedes consultar el resto de artículos sobre los SAP Security Patch Day en este enlace

Más información:

Quizas te pueda interesar

Fin de soporte en el ERP

Toca evolucionar ¿hacia dónde?

El reloj avanza para los sistemas SAP ERP 6.05 o anteriores. Con el anuncio oficial de SAP, el soporte estándar para estas versiones concluye este año, dejando a muchas organizaciones en una encrucijada tecnológica. Mantenerse en plataformas sin soporte representa un...

Grow with SAP vs. RISE with SAP

¿Cuál es la mejor opción para tu empresa?

En Oreka IT acompañamos a las empresas en su camino hacia la digitalización con un enfoque claro: ofrecer soluciones adaptadas a su realidad y a sus objetivos de negocio. En este contexto, SAP ha diseñado dos propuestas estratégicas para facilitar la adopción de su...

Actualizando la manera de conectarse a SAPGUI

Si preguntamos a cualquier administrador de sistemas SAP por el tipo de incidencias más básico que ha tenido que resolver, sin duda, la respuesta sería “resetear la contraseña del usuario” y es que, el control de acceso a los sistemas SAP a través de SAPGUI siempre ha...