Como cada segundo martes de cada mes, el equipo de seguridad de SAP ha compartido las notas de seguridad que solucionan vulnerabilidades en los sistemas SAP en el ya denominado “SAP Security Patch Day”

Este mes, hay 21 notas de seguridad, de las cuales 9 son de prioridad alta con una puntuación CVSS por encima de 7. De las 21 notas, 6 son versiones anteriores de otros meses. De las 9 notas de prioridad alta 4 han sido encontradas en el ultimo mes y por tanto las mas importantes para chequear si afectan o no a nuestros sistemas

Este mes se han encontrado 2 vulnerabilidades importantes en los sistemas CA Introscope que afectan a los sistemas SAP Solution Manager y SAP Focused Run ya que es el que se encarga entre otras cosas de mandar los datos de los sistemas JAVA.

La vulnerabilidad más importante y la que tiene un 10 en la puntuación CVSS es CVE-2020-6364 – OS Command Injection Vulnerability in CA Introscope Enterprise Manager. Se basa en inyectar comandos OS remotos a través de la versión 10.7.0.304 o anteriores. De esta manera, un atacante, puede explotar los escenarios de Solution Manager y Focused Run, pudiendo escalar privilegios. Esto puede afectar la integridad, confidencialidad y disponibilidad del servicio.

La solución pasa por actualizar el programa CA Introscope Enterprise Manager a versiones posteriores a la 10.7.0.304, y si no es posible, dejar apagado el CA Introscope.

La otra vulnerabilidad que afecta a estos sistemas con una puntuación CVSS de 7.5 es CVE-2020-6369 Hard-coded Credentials in CA Introscope Enterprise Manager, que permite a los atacantes no autenticados, eludir la autenticación si el administrador del sistema no ha cambiado las contraseñas predeterminadas. Esto puede afectar a la confidencialidad del servicio.

La solución de esta vulnerabilidad pasa por actualizar a versiones de CA Introscope posteriores a la 10.7.0.306 o modificar las contraseñas de los usuarios estándar manualmente.

Seguimos con la vulnerabilidad Security updates for the browser control Google Chromium delivered with SAP Business Client liberada en el Patch day de abril de 2018 y ya explicamos en el artículo del mes pasado, pero el que vuelva a la lista con una puntuación CVSS de 9.8, nos obliga a mencionarla.

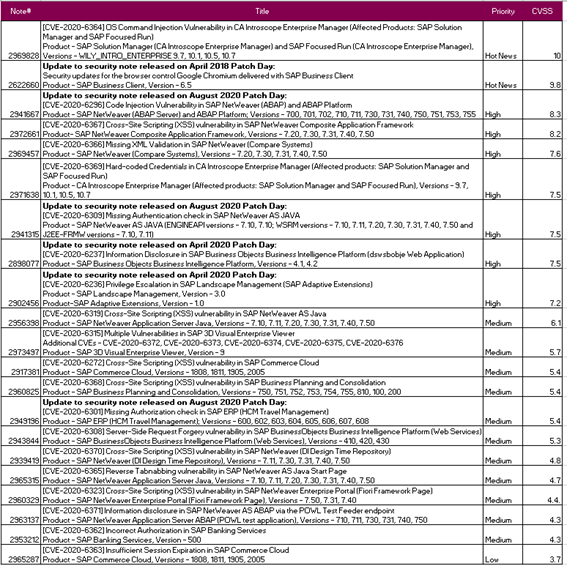

Además de las 3 vulnerabilidades comentadas, podéis ver en el siguiente cuadro todas las notas liberadas este mes para chequear si aplica o no en vuestros sistemas:

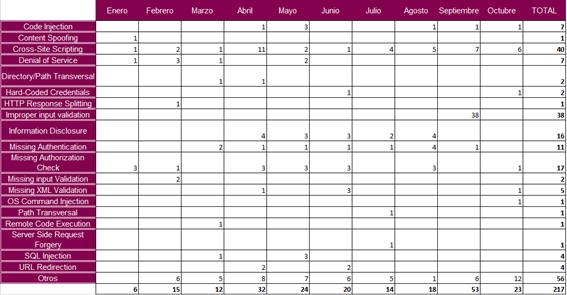

En lo que llevamos de año el equipo de seguridad de SAP lleva liberadas 169 notas de seguridad de las cuales 28 tienes una puntuación CVSS por encima de 9 y 37 por encima de 7.

| LOW | MEDIUM | HIGH | HOT NEWS | TOTAL | |

| Enero | 1 | 6 | 7 | ||

| Febrero | 11 | 3 | 1 | 15 | |

| Marzo | 1 | 9 | 4 | 4 | 18 |

| Abril | 16 | 5 | 5 | 26 | |

| Mayo | 11 | 5 | 6 | 22 | |

| Junio | 12 | 4 | 2 | 18 | |

| Julio | 1 | 6 | 1 | 2 | 10 |

| Agosto | 8 | 6 | 2 | 16 | |

| Septiembre | 1 | 9 | 2 | 4 | 16 |

| Octubre | 1 | 11 | 7 | 2 | 21 |

| TOTAL | 5 | 99 | 37 | 28 | 169 |

El desglose de notas liberadas por tipos de vulnerabilidades en lo que llevamos de año es:

En el launchpad de SAP, existe un apartado donde están listadas todas las notas de seguridad liberadas. La url es https://launchpad.support.sap.com/#/securitynotes y en esta aplicación se pueden listar los sistemas que tengamos como productivos en SAP e ir decidiendo una acción sobre cada una de las notas. Las opciones son: confirmar, para marcar las que ya hayamos instalado en nuestro sistema o No Relevante, para las notas que no aplican a nuestro sistema. De esta manera, podremos tener un control mas exhaustivo de la seguridad de nuestros sistemas en cuanto a notas se refiere.

Como siempre, solo queda recomendar realizar mensualmente un chequeo de las notas de seguridad liberadas por SAP e instalar la que apliquen a los sistemas de cada empresa.

Fuente:

Recuerda que puedes consultar todas las publicaciones anteriores relativas a los Security Patch Day en este enlace.

Si tienes alguna duda al respecto de lo que comentamos en este artículo, puedes dejarnos tus preguntas en comentarios o ponerte en contacto con nuestro equipo de consultores.

Más información:

Quizas te pueda interesar

Fin de soporte en el ERP

Toca evolucionar ¿hacia dónde?

El reloj avanza para los sistemas SAP ERP 6.05 o anteriores. Con el anuncio oficial de SAP, el soporte estándar para estas versiones concluye este año, dejando a muchas organizaciones en una encrucijada tecnológica. Mantenerse en plataformas sin soporte representa un...

Grow with SAP vs. RISE with SAP

¿Cuál es la mejor opción para tu empresa?

En Oreka IT acompañamos a las empresas en su camino hacia la digitalización con un enfoque claro: ofrecer soluciones adaptadas a su realidad y a sus objetivos de negocio. En este contexto, SAP ha diseñado dos propuestas estratégicas para facilitar la adopción de su...

Actualizando la manera de conectarse a SAPGUI

Si preguntamos a cualquier administrador de sistemas SAP por el tipo de incidencias más básico que ha tenido que resolver, sin duda, la respuesta sería “resetear la contraseña del usuario” y es que, el control de acceso a los sistemas SAP a través de SAPGUI siempre ha...